目的:了解各种NAT的作用和并学会如何配置NAT

说明:

NAT(网络地址转换)是将私有IP地址转化为合法IP的转换技术,它被广泛应用于各种类型Internet接入方式和各种类型的网络中。NAT不仅完美地解决了lP地址不足的题,而且还能够有效地避免来自网络外部的攻击,隐藏并保护网络内部的计算机。 NAT有五种方式:静态Nat、动态Nat 、超载NAT、NAT的TCP负载均衡(只对TCP协议流量)、重叠网络的NAT。

注意NAT中的几个术语:

- 内部本地:是由专用网络使用的私有IP地址。

- 内部全球:是公共IP地址,是内部本地地址将转换为的注册IP。

- 外部全球:是外部主机的实际IP地址

- 外部本地:是用来对外部全球IP地址进行转换的IP地址

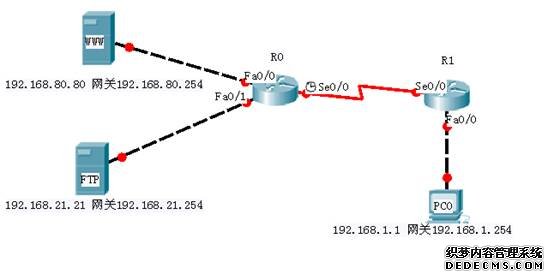

实验A、(静态NAT)PacketTracert创建如下拓扑:

配置R0:

Router>en

Router#conf t

Router(config)#host R0

R0(config)#int fa0/0

R0(config-if)#ip add 192.168.80.254 255.255.255.0

R0(config-if)#ip nat inside

R0(config-if)#no sh

R0(config-if)#exit

R0(config)#int fa0/1

R0(config-if)# ip add 192.168.21.254 255.255.255.0

R0(config-if)#ip nat inside

R0(config-if)#no sh

R0(config-if)#exit

R0(config)#int s0/0

R0(config-if)#ip add 202.168.12.1 255.255.255.0

R0(config-if)#ip nat outside

R0(config-if)#clock rate 64000

R0(config-if)#no sh

R0(config-if)#exit

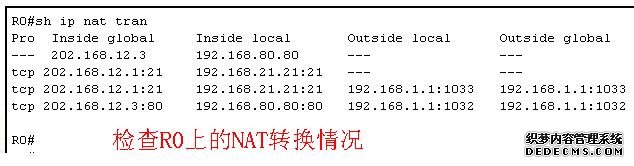

R0(config)#ip nat inside source static 192.168.80.80 202.168.12.3

R0(config)#ip nat inside source static tcp 192.168.21.21 21 202.168.12.1 21

R0(config)#ip route 0.0.0.0 0.0.0.0 202.168.12.2

配置R1:

Router>en

Router#conf t

Router(config)#host R1

R1(config)#int fa0/0

R1(config-if)#ip add 192.168.1.254 255.255.255.0

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#int s0/0

R1(config-if)#ip add 202.168.12.2 255.255.255.0

R1(config-if)#no sh

R1(config-if)#exit

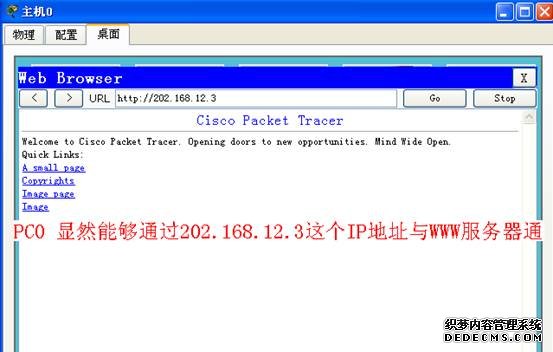

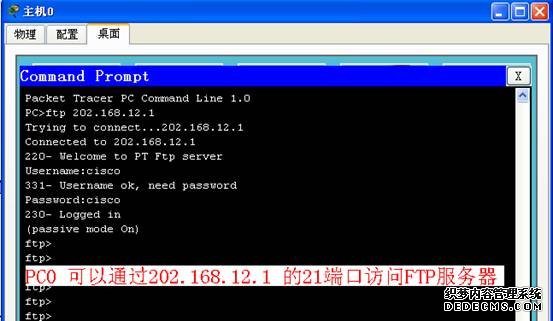

测试NAT效果:

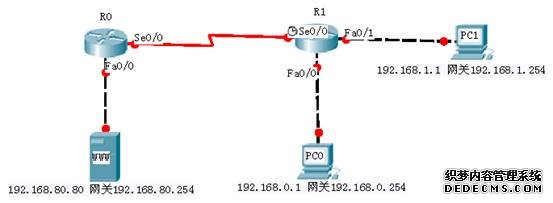

实验B、(动态NAT)PacketTracert 创建如下拓扑:

配置R0:

Router>en

Router#conf t

Router(config)#host R0

R0(config)#int fa0/0

R0(config-if)#ip add 192.168.80.254 255.255.255.0

R0(config-if)#no sh

R0(config-if)#exit

R0(config)#int s0/0

R0(config-if)#ip add 202.168.12.1 255.255.255.0

R0(config-if)#no sh

配置R1:

Router>en

Router#conf t

Router(config)#host R1

R1(config)#int fa 0/0

R1(config-if)#ip add 192.168.0.254 255.255.255.0

R1(config-if)#ip nat inside

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#int fa0/1

R1(config-if)#ip add 192.168.1.254 255.255.255.0

R1(config-if)#ip nat inside

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#int s0/0

R1(config-if)#ip add 202.168.12.2 255.255.255.0

R1(config-if)#clock rate 64000

R1(config-if)#ip nat outside

R1(config-if)#no sh

R1(config-if)#exit

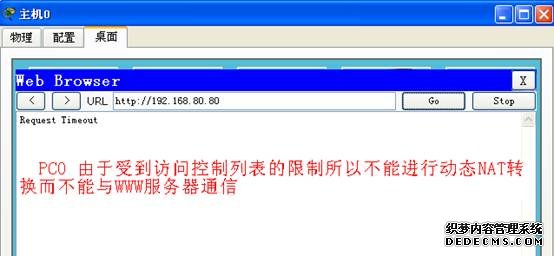

R1(config)#access-list 1 deny 192.168.0.0 0.0.0.255

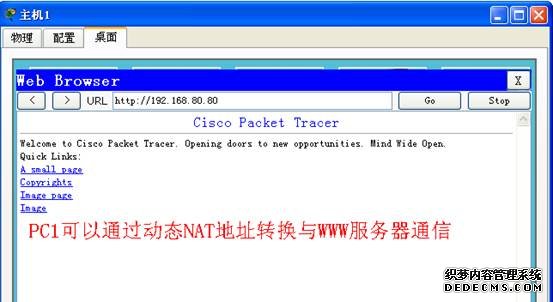

R1(config)#access-list 1 permit 192.168.1.0 0.0.0.255

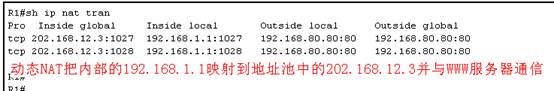

R1(config)#ip nat pool InternetPool 202.168.12.3 202.168.12.10 netmask 255.255.255.0

R1(config)#ip nat inside source list 1 pool InternetPool

R1(config)#ip route 0.0.0.0 0.0.0.0 202.168.12.1

测试NAT效果:

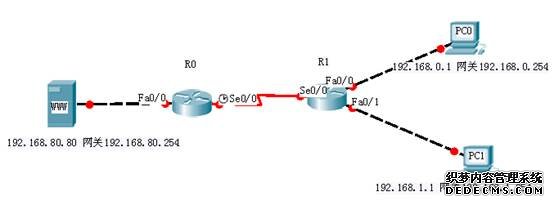

实验C、(超载NAT)PacketTracert创建拓扑:

配置R0:

Router>en

Router#conf t

Router(config)#host R0

R0(config)#int fa0/0

R0(config-if)#ip add 192.168.80.254 255.255.255.0

R0(config-if)#no sh

R0(config-if)#exit

R0(config)#int s0/0

R0(config-if)#ip add 202.168.12.1 255.255.255.0

R0(config-if)#clock rate 64000

R0(config-if)#no sh

R0(config-if)#exit

配置R1:

Router>en

Router#conf t

Router(config)#int fa0/0

Router(config-if)#exit

Router(config)#host R1

R1(config)#int fa0/0

R1(config-if)#ip add 192.168.0.254 255.255.255.0

R1(config-if)#ip nat inside

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#int fa0/1

R1(config-if)#ip add 192.168.1.254 255.255.255.0

R1(config-if)#ip nat inside

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#int s0/0

R1(config-if)#ip add 202.168.12.2 255.255.255.0

R1(config-if)#ip nat outside

R1(config-if)#no sh

R1(config-if)#exit

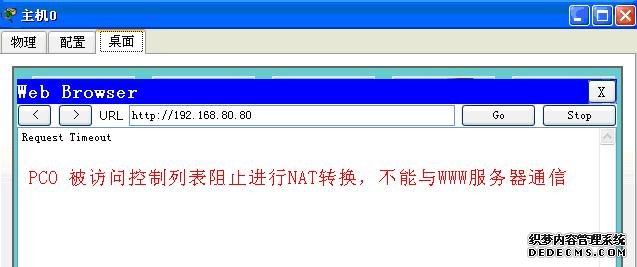

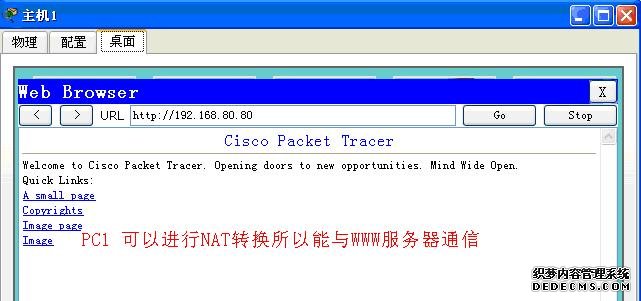

R1(config)#access-list 1 deny 192.168.0.0 0.0.0.255

R1(config)#access-list 1 permit 192.168.1.0 0.0.0.255

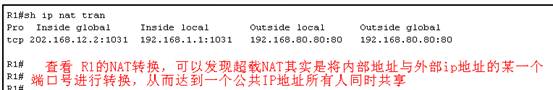

R1(config)#ip nat inside source list 1 int s0/0 overload

R1(config)#ip route 0.0.0.0 0.0.0.0 192.168.12.1

测试NAT效果:

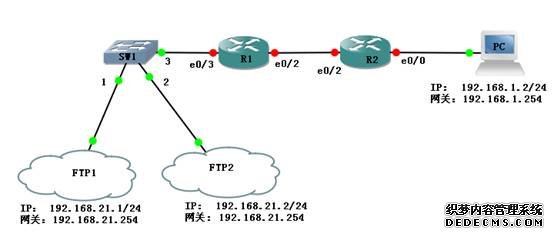

实验D、(NAT的TCP负载均衡)GNS与Vmware workstation7.1.2结合创建如下拓扑:

说明:

(1)两台安装好的windows 2003 虚拟机FTP1 和FTP2,并搭建FTP服务器

(2)FTP1与FTP2 关联到VMware workstation的vmnet1网卡,并按图配置IP。

(3)PC关联到物理电脑的Loopback 0网卡,并按图配置IP

(4)注意:NAT 的TCP负载分配只针对TCP流量,其它的流量不能实现

配置R1:

Router>en

Router#conf t

Router(config)#host R0

R1(config)#int e0/3

R1(config-if)#ip add 192.168.21.254 255.255.255.0

R1(config-if)#ip nat inside

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#int e0/2

R1(config-if)#ip add 202.168.12.1 255.255.255.0

R1(config-if)#ip nat outside

R1(config-if)#no sh

R1(config-if)#exit

R1(config)#access-list 1 permit host 202.168.12.21